配置启用基于 SSL 的 LDAP

本文转载自 配置启用基于 SSL 的 LDAP(LDAPS),留待此处,用以备用。

导航

默认情况下,LDAP 通信未加密。这使得恶意用户能够使用网络监控软件查看传输中的数据包。这就是许多企业安全策略通常要求组织加密所有 LDAP 通信的原因。为了减少这种形式的数据泄露,微软提供了一个选项:您可以启用通过安全套接字层 (SSL)/传输层安全性 (TLS) 的 LDAP,也称为 LDAPS。利用 LDAPS,您可以提高整个网络的安全性。

以下实验以 Windows server 2012 R2 域功能级别为例。

注:在本文的 证书配置 部分,即便不新增 LDAPS 证书模板,在申请新证书的时候,选择已存在的 Kerberos 身份验证 证书模板,依旧可以成功启用 LDAPS。

另外,当请求多张证书的时候,系统会自动为 LDAPS 选择一张最新制作的证书。这和我们在配置 IIS 或 nginx 服务时需要指定证书是有点不同的。

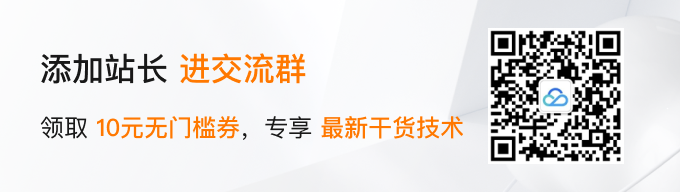

安装证书服务 ADCS

安装 Active Directory 证书服务

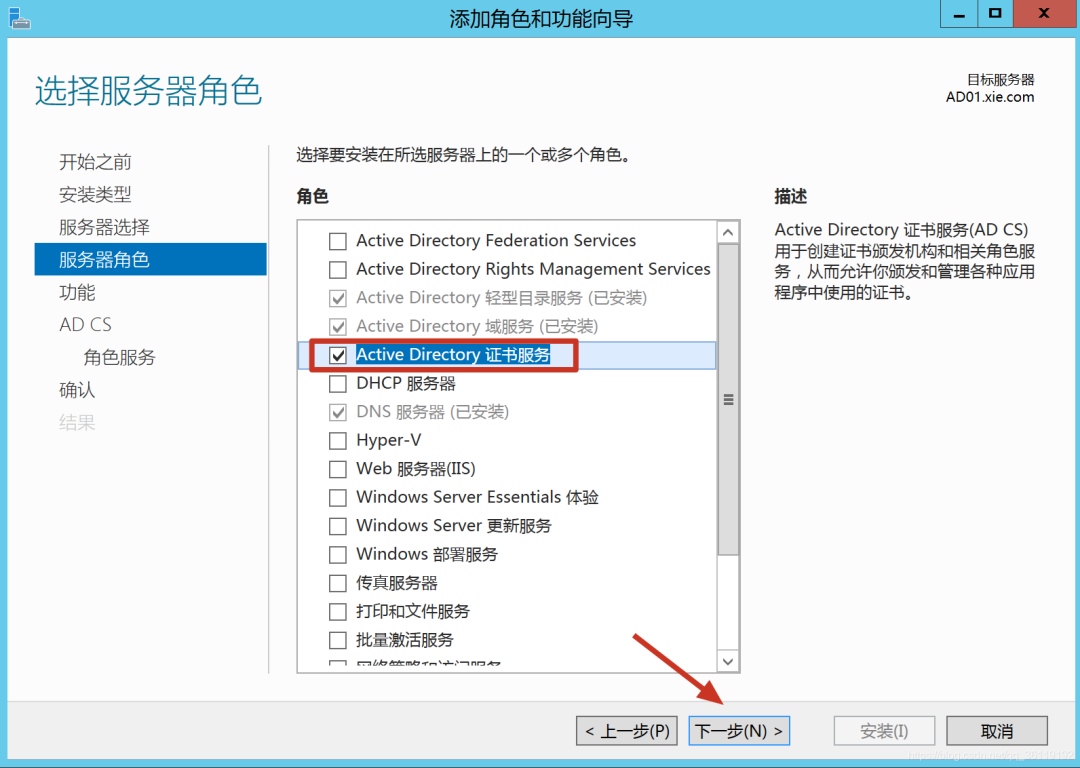

勾选第一个证书颁发机构

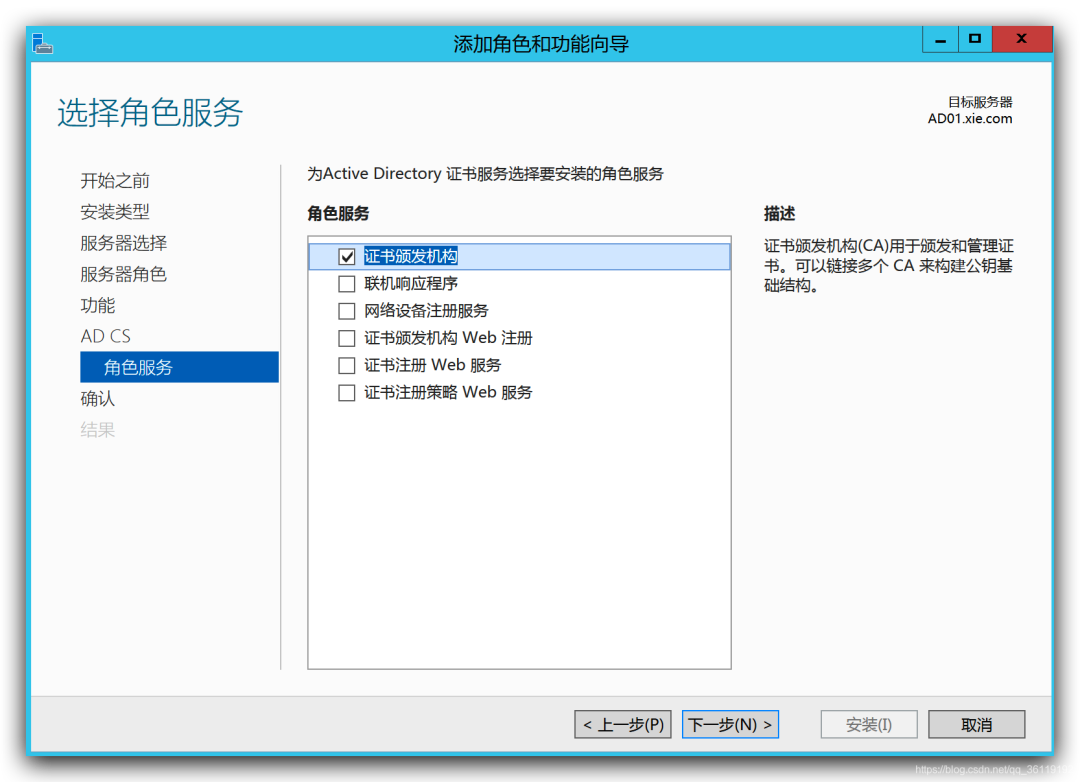

然后一直下一步,直到安装完成即可

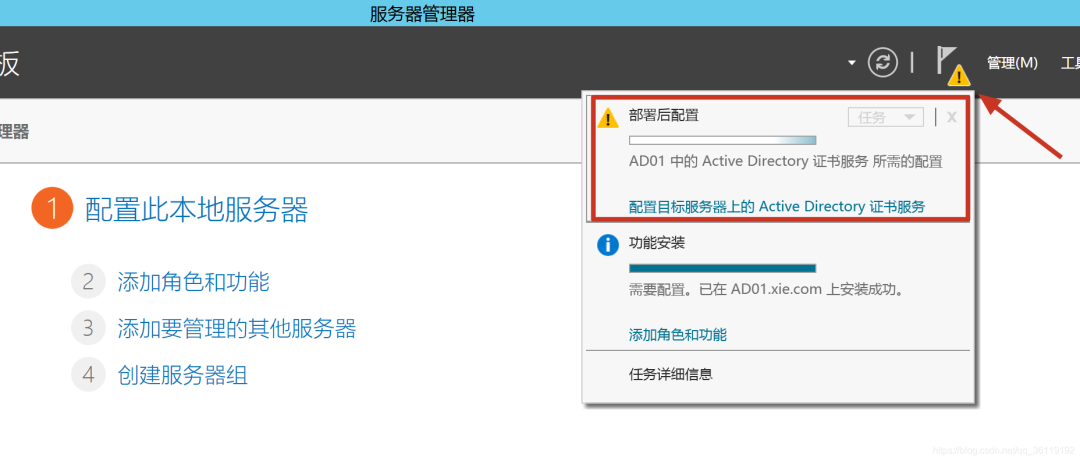

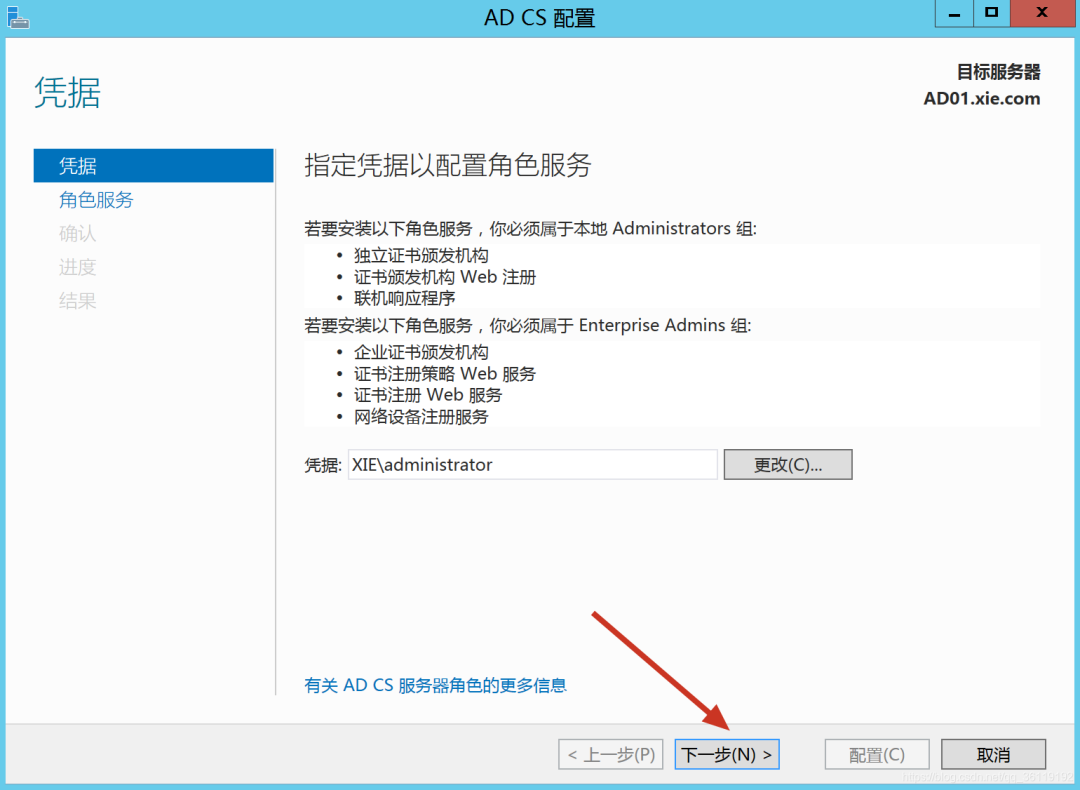

配置 ADCS

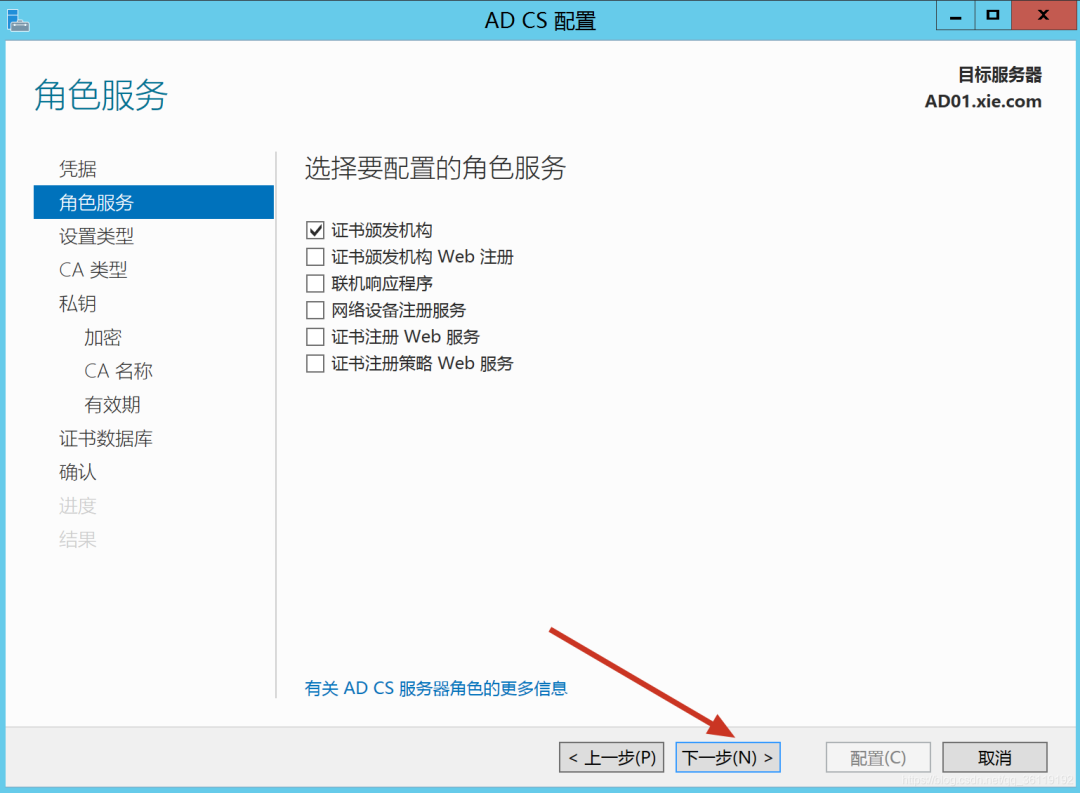

选择证书颁发机构

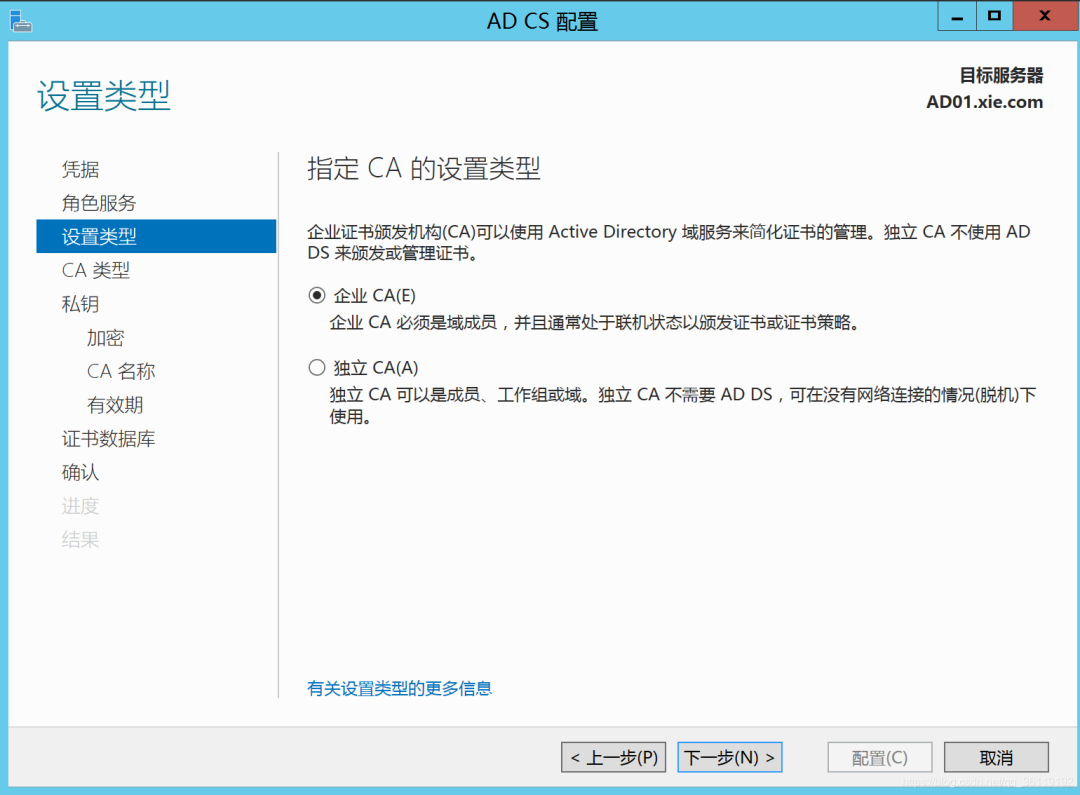

选择企业

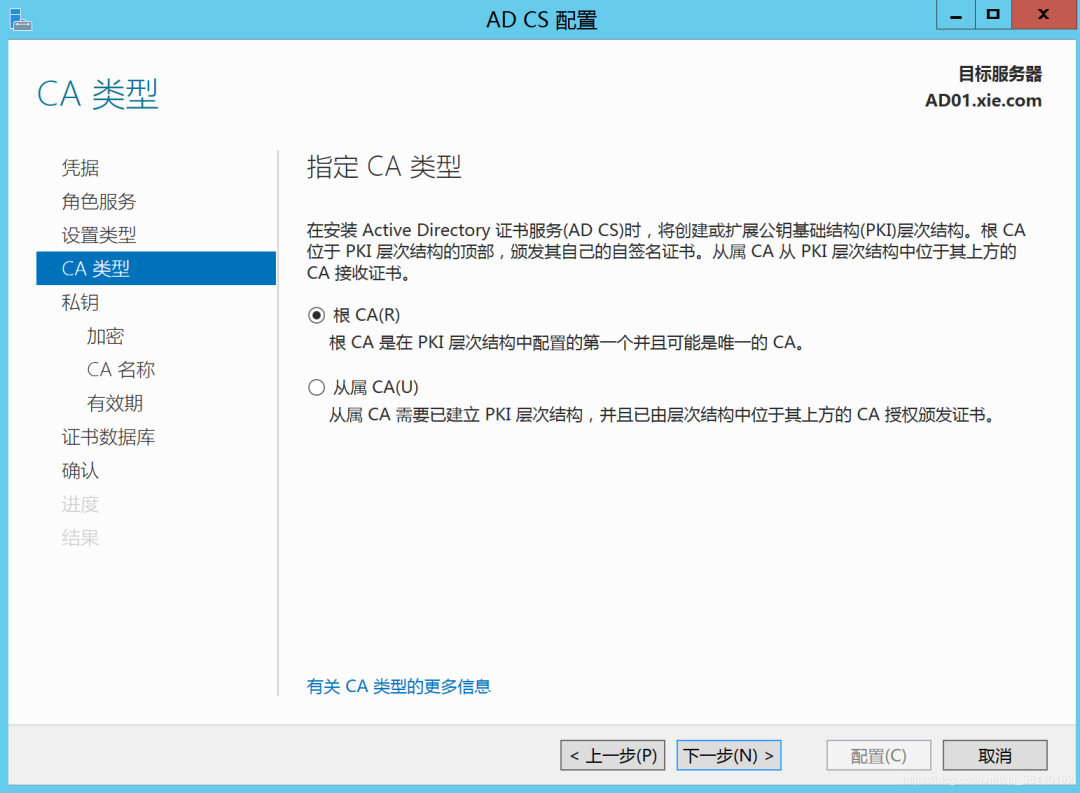

选择根

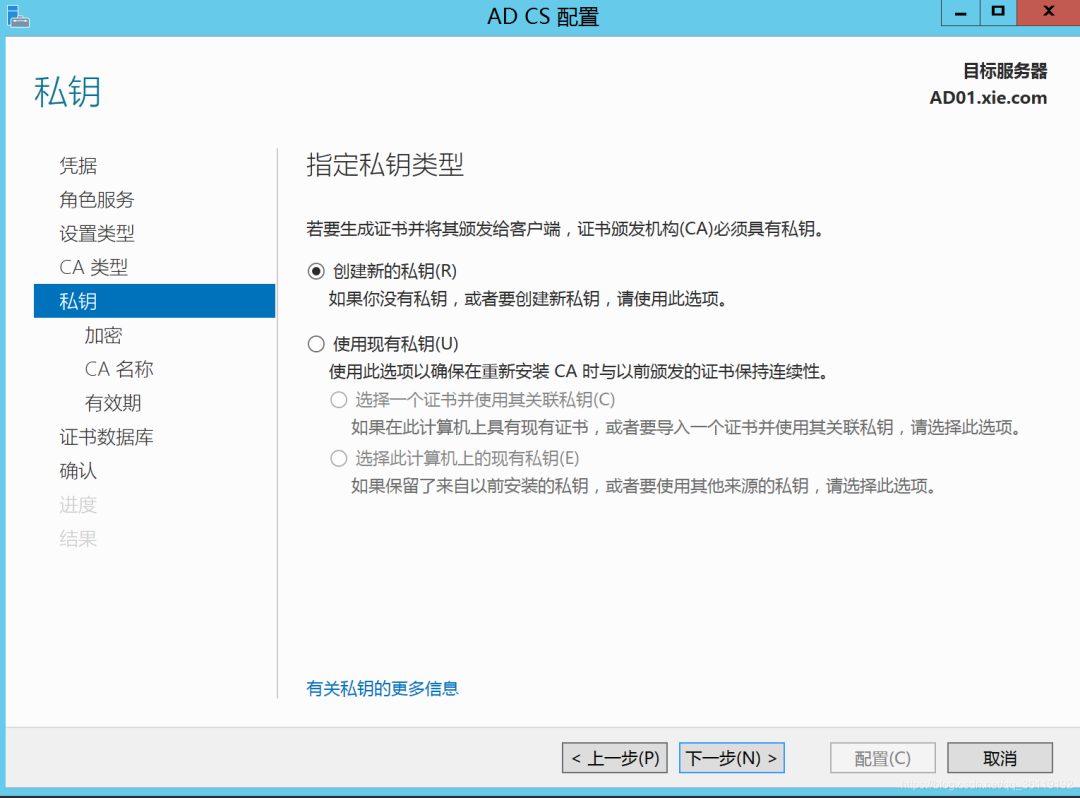

创建新的私钥

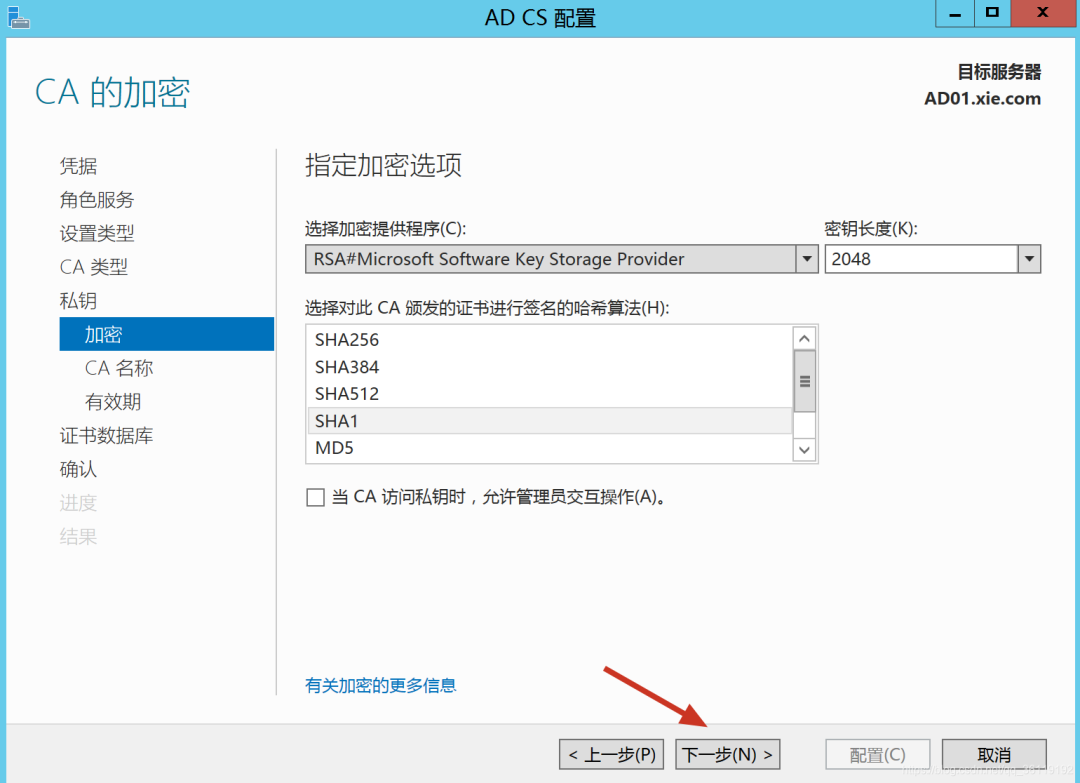

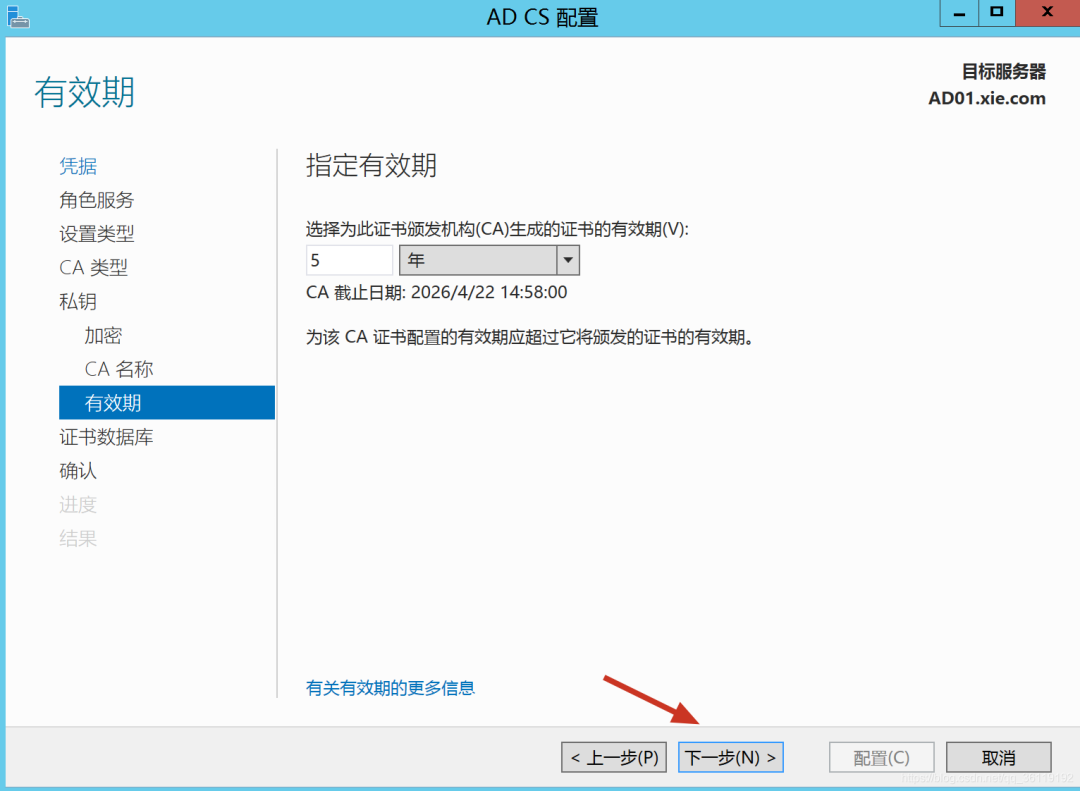

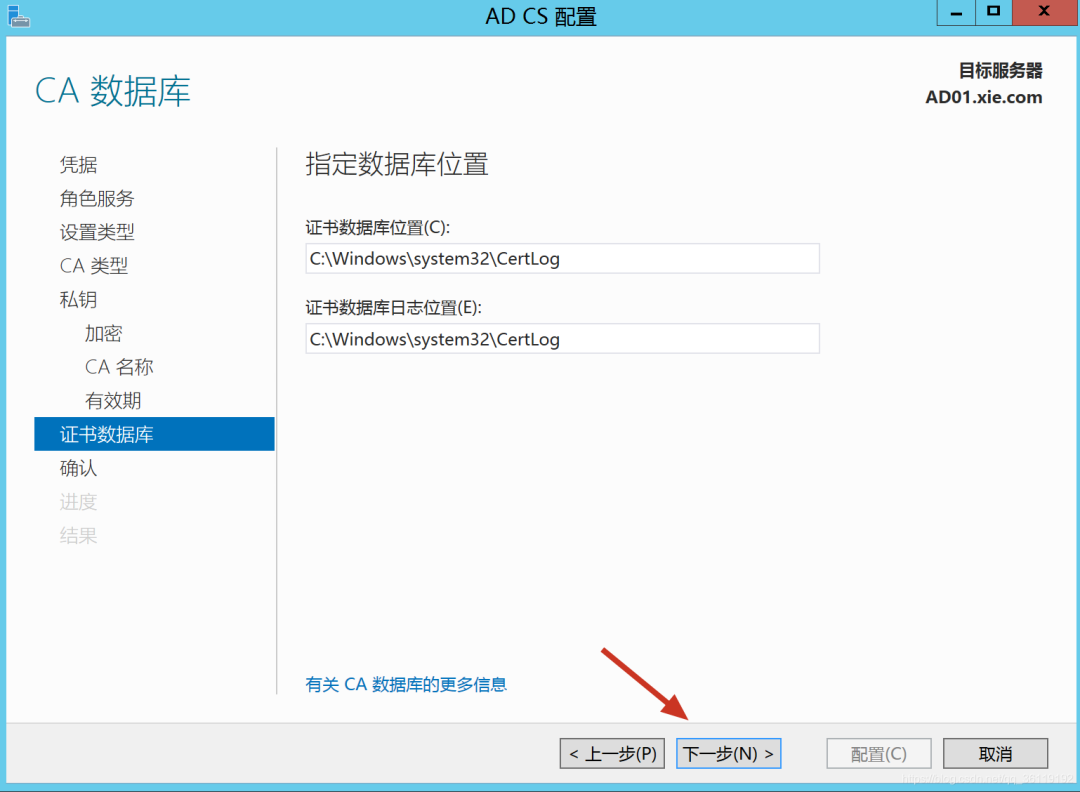

下一步

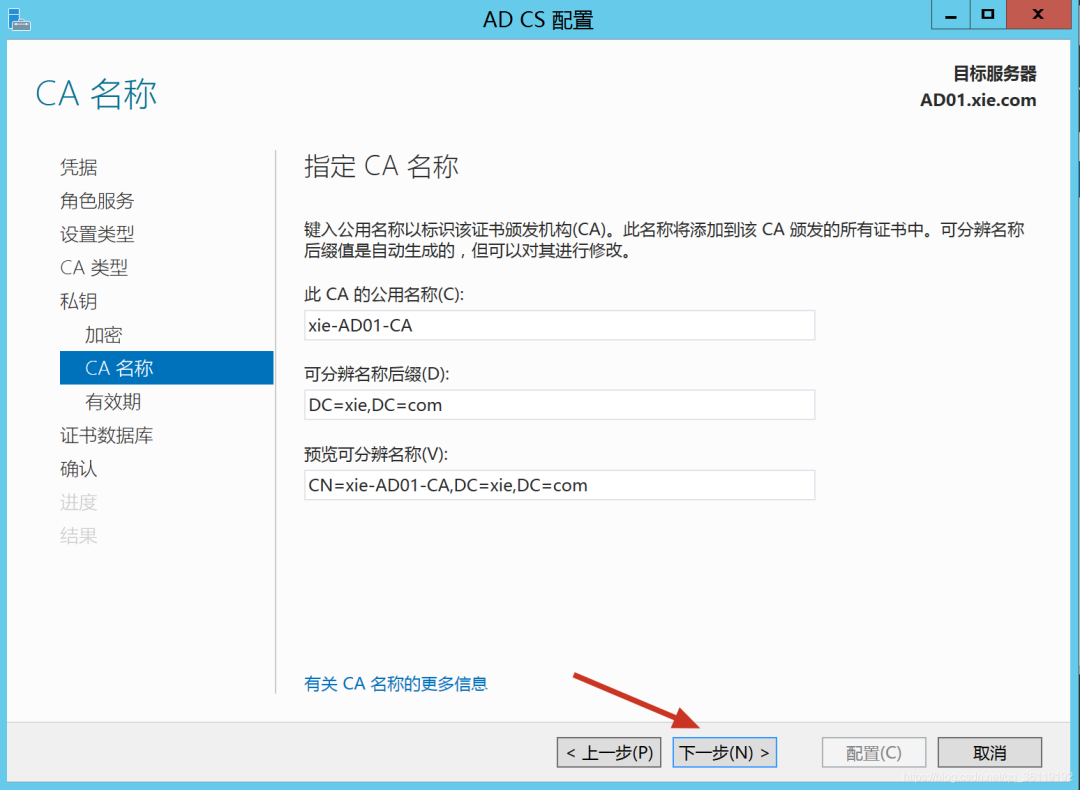

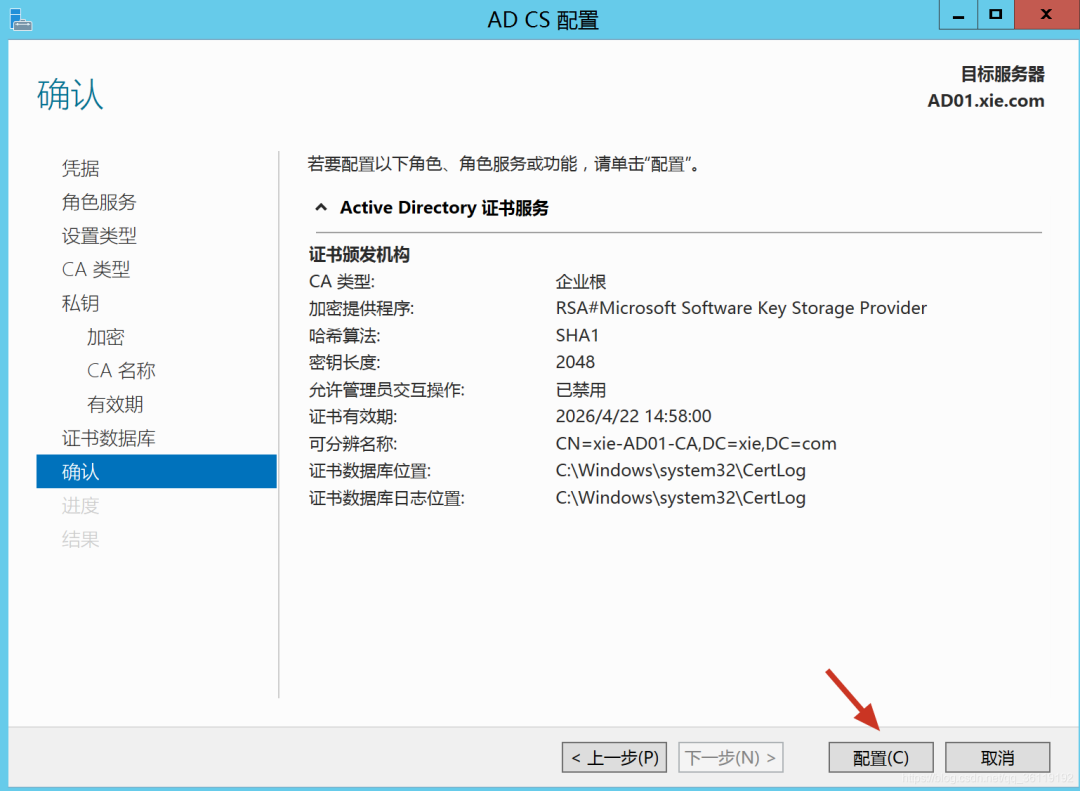

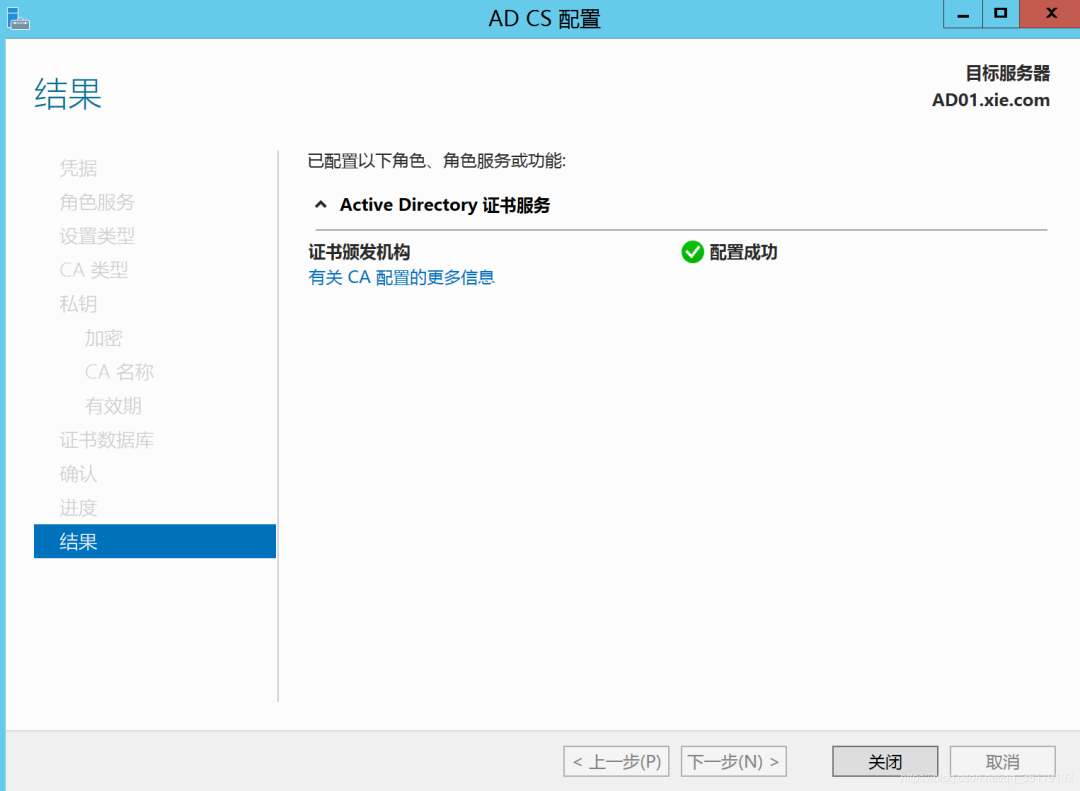

如下配置完成

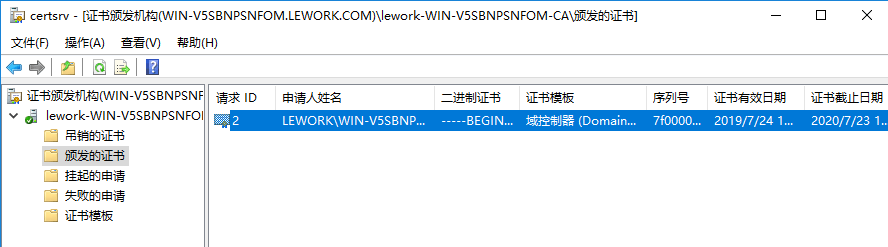

配置完成后,重启服务器,有时就可以在 在证书颁发机构中可以看到给域控颁发的证书。

如果重启之后,上图中颁发的证书中没有任何记录,那么就需要继续下面的步骤了。

证书配置

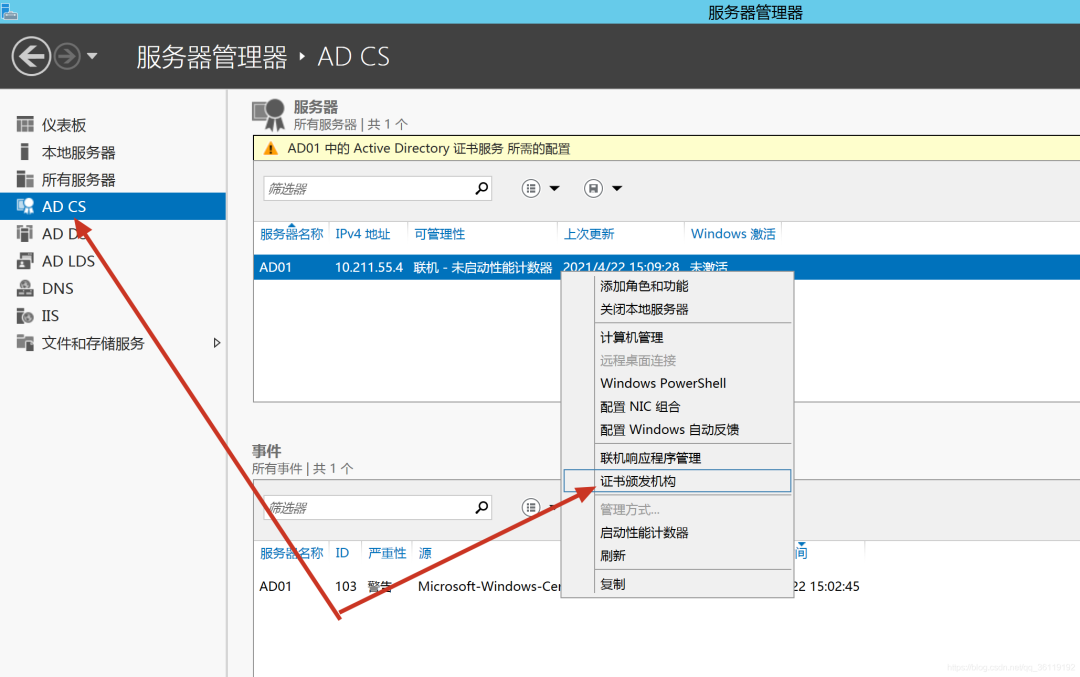

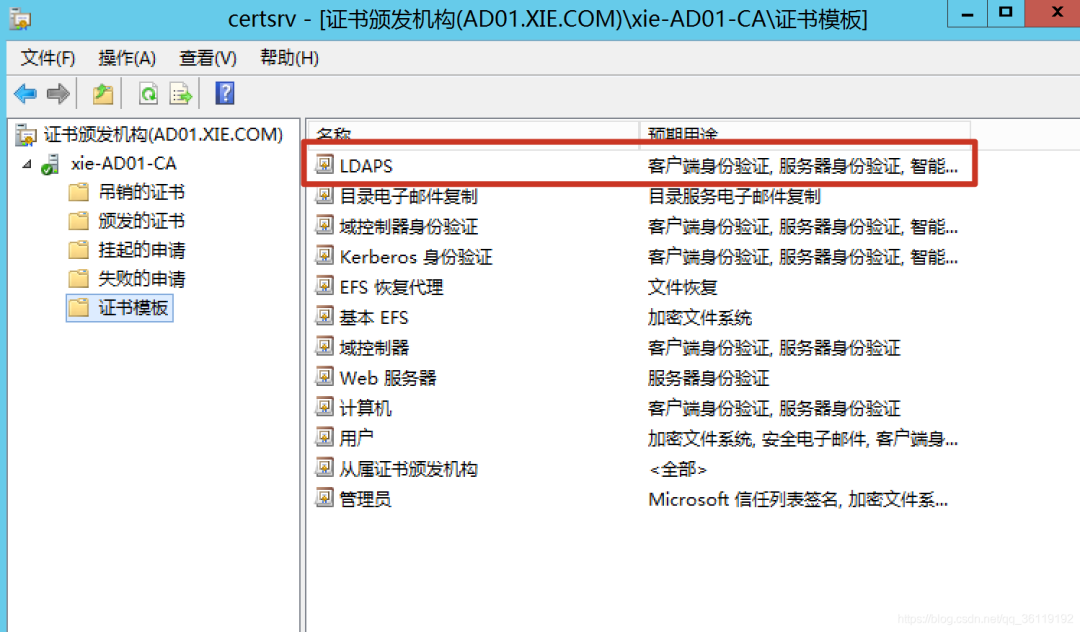

打开 AD CS,选择证书颁发机构

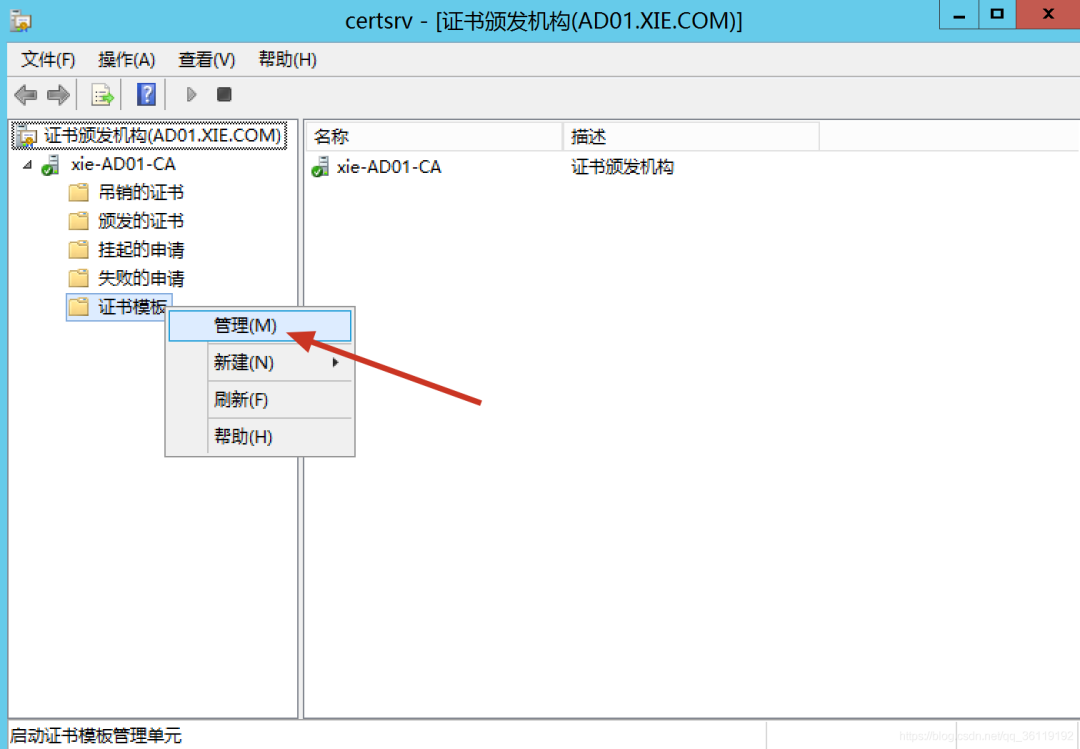

选择证书模板,右键管理

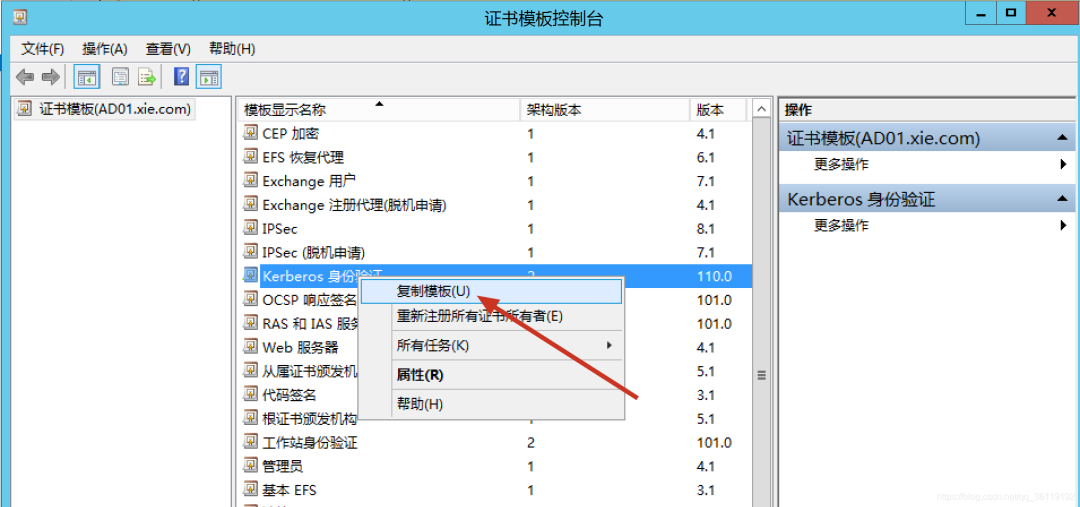

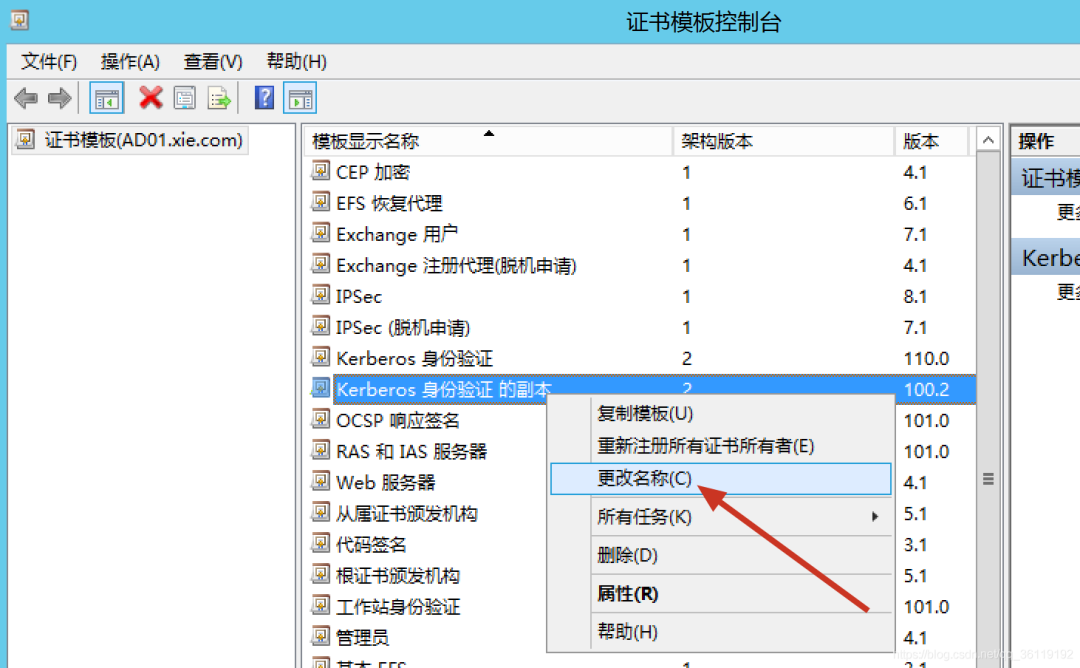

选择 Kerberos 身份验证,右键 复制模板

然后会有一个 Kerberos 身份验证的副本,右键更改名称,更改为 LDAPS

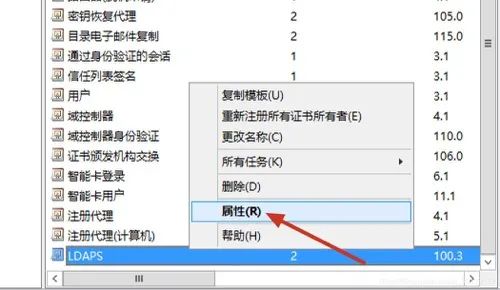

选择 LDAPS,右键属性

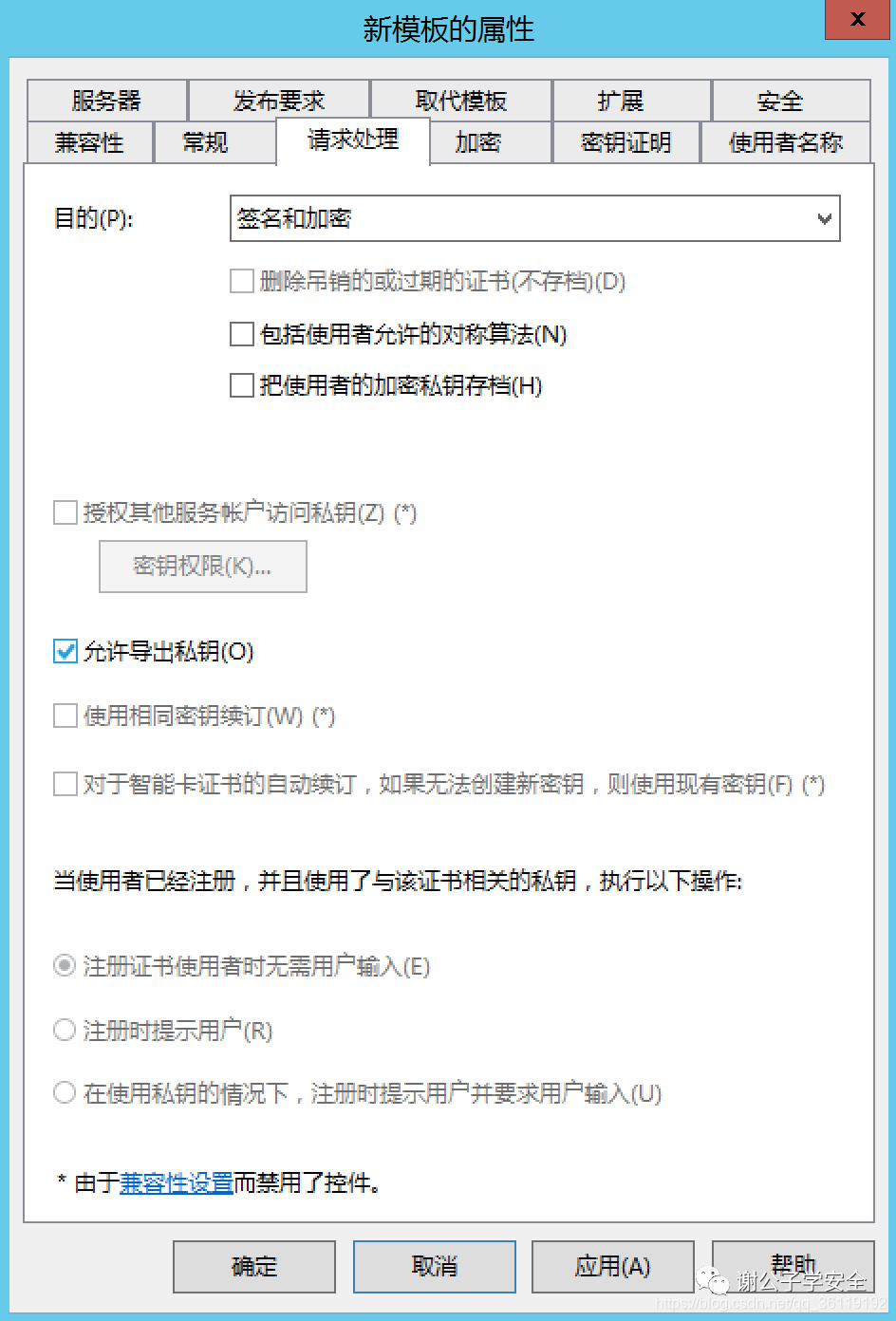

设置模板属性,请求处理——> 允许导出私钥(O)

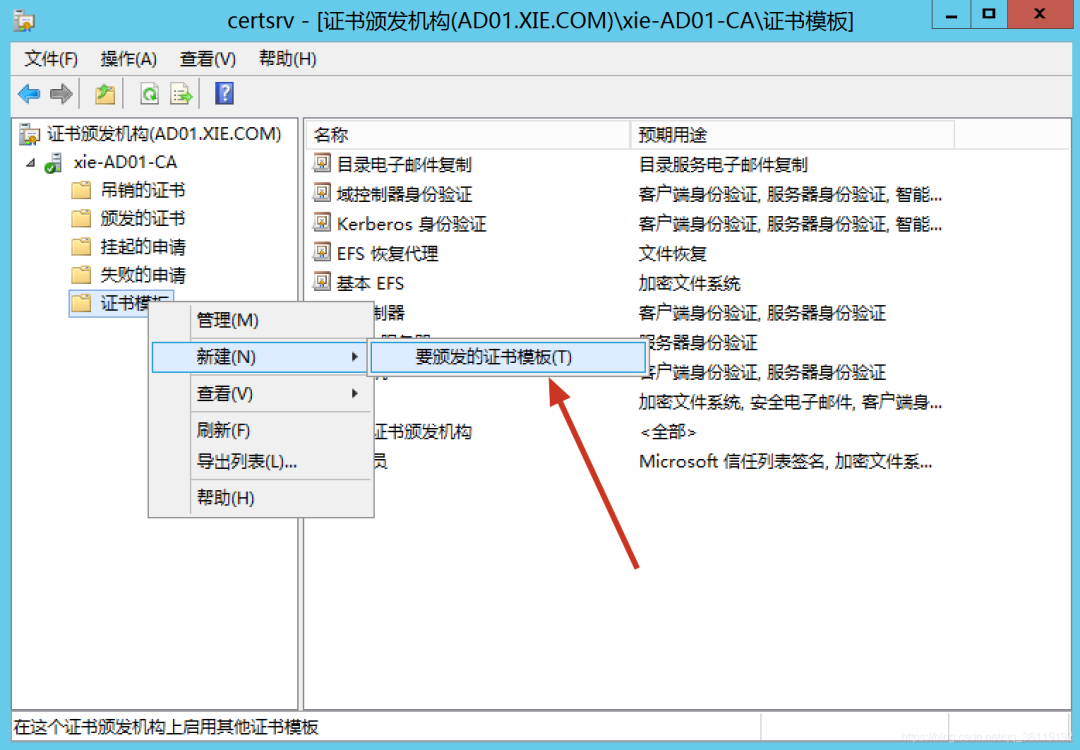

创建证书模板

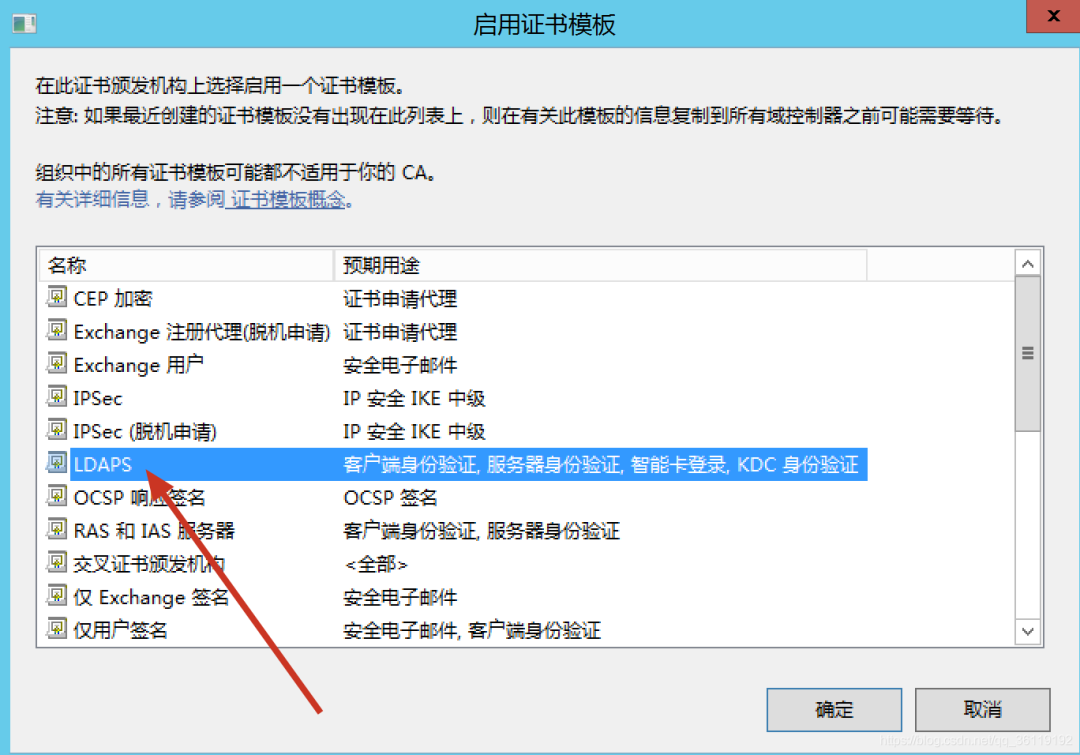

选择 LDAPS,确定

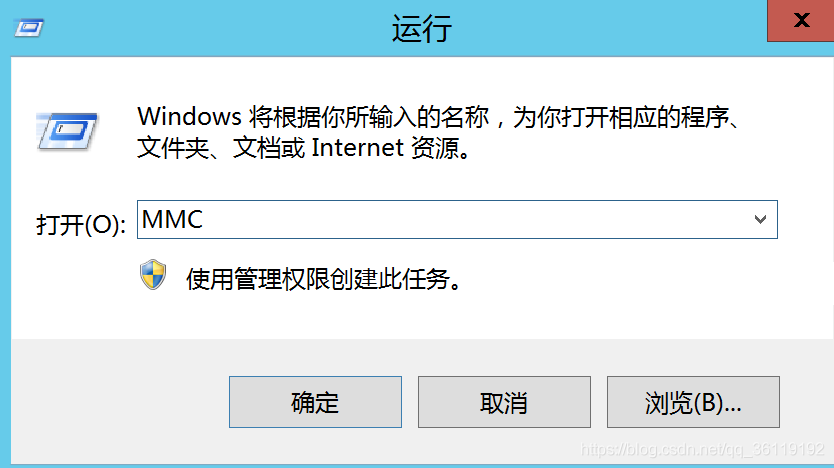

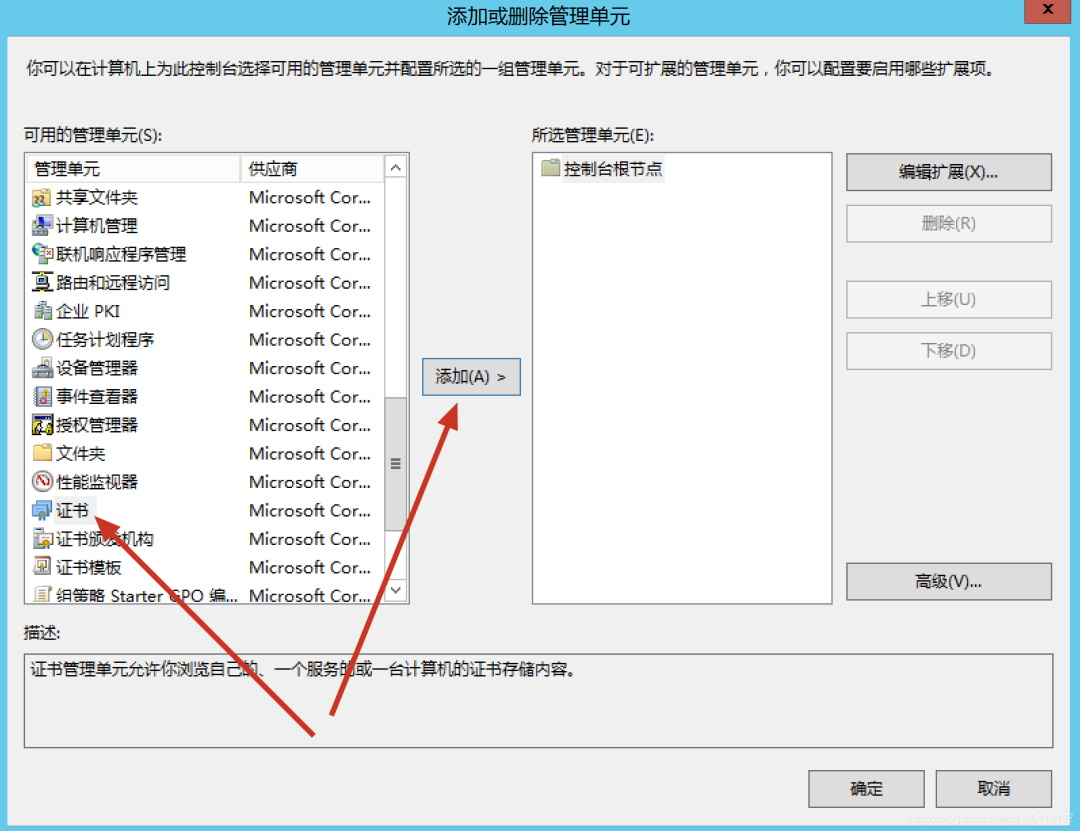

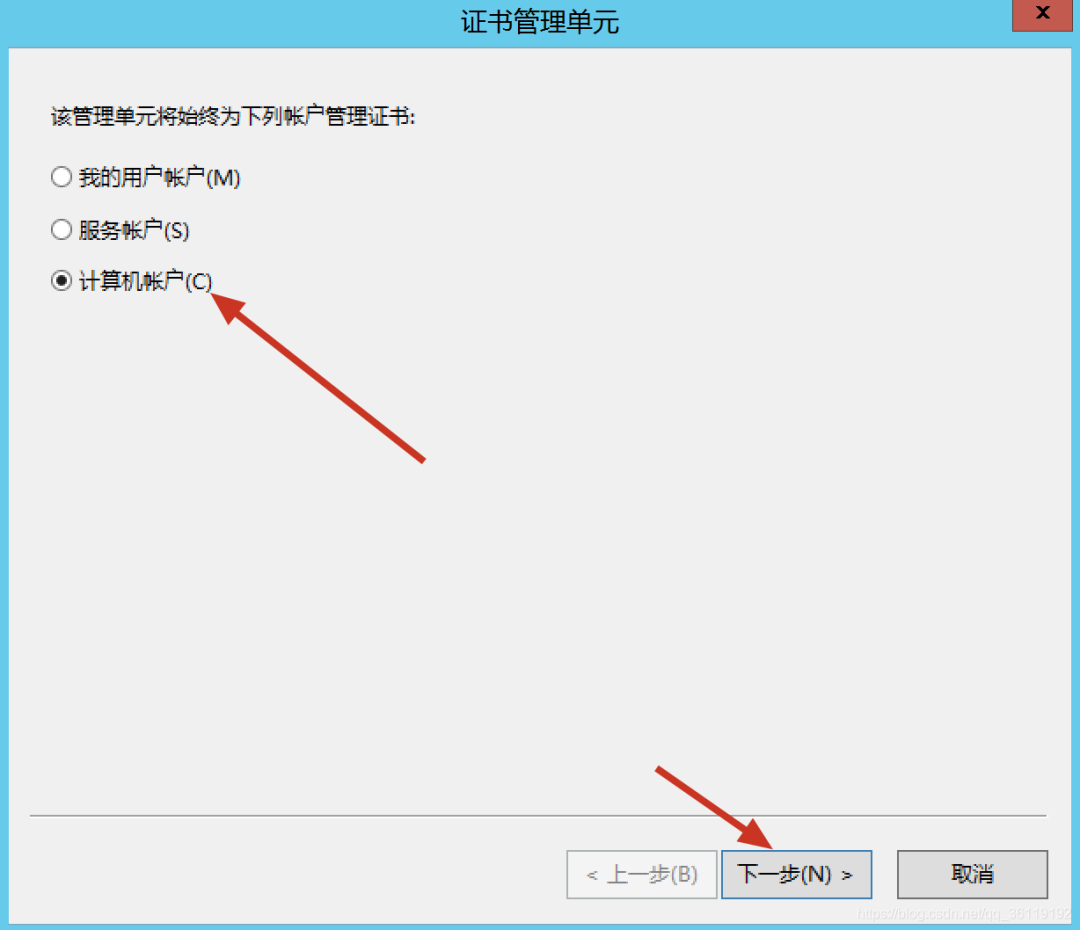

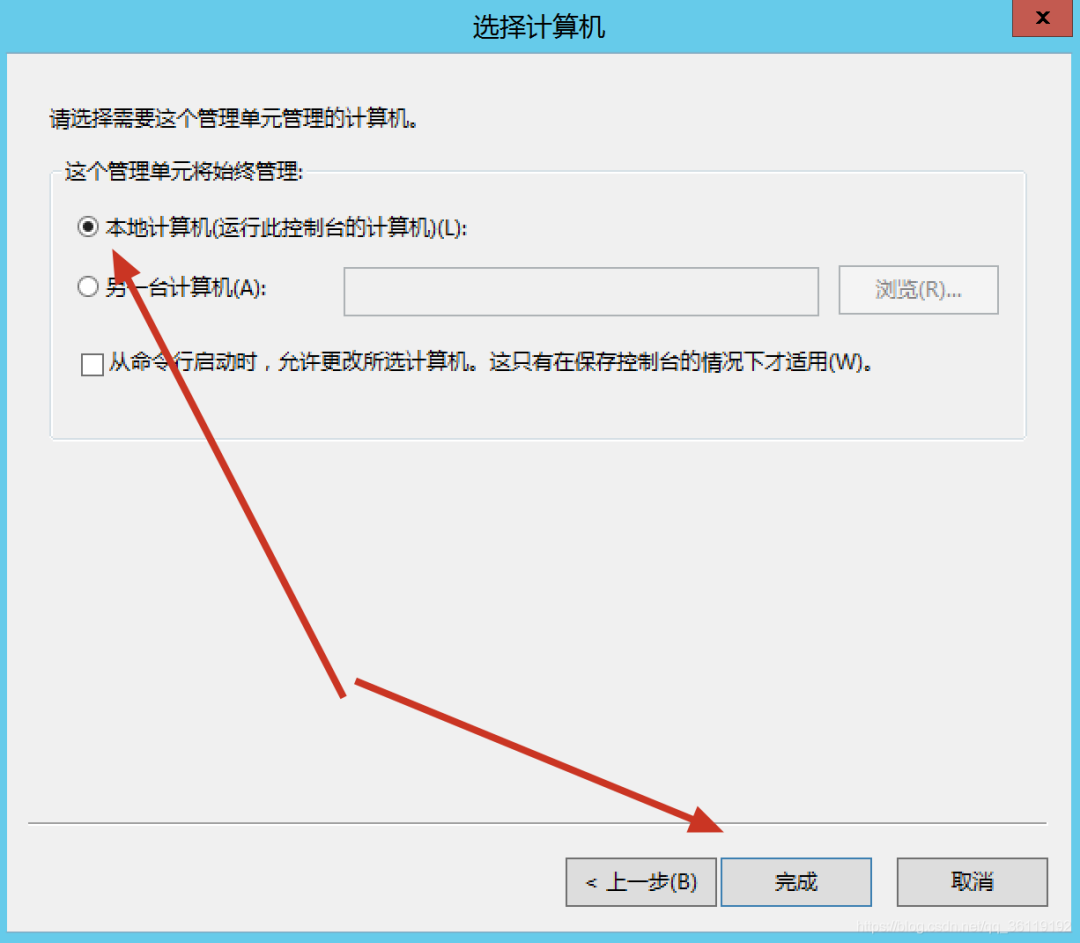

然后打开控制台,输入 MMC

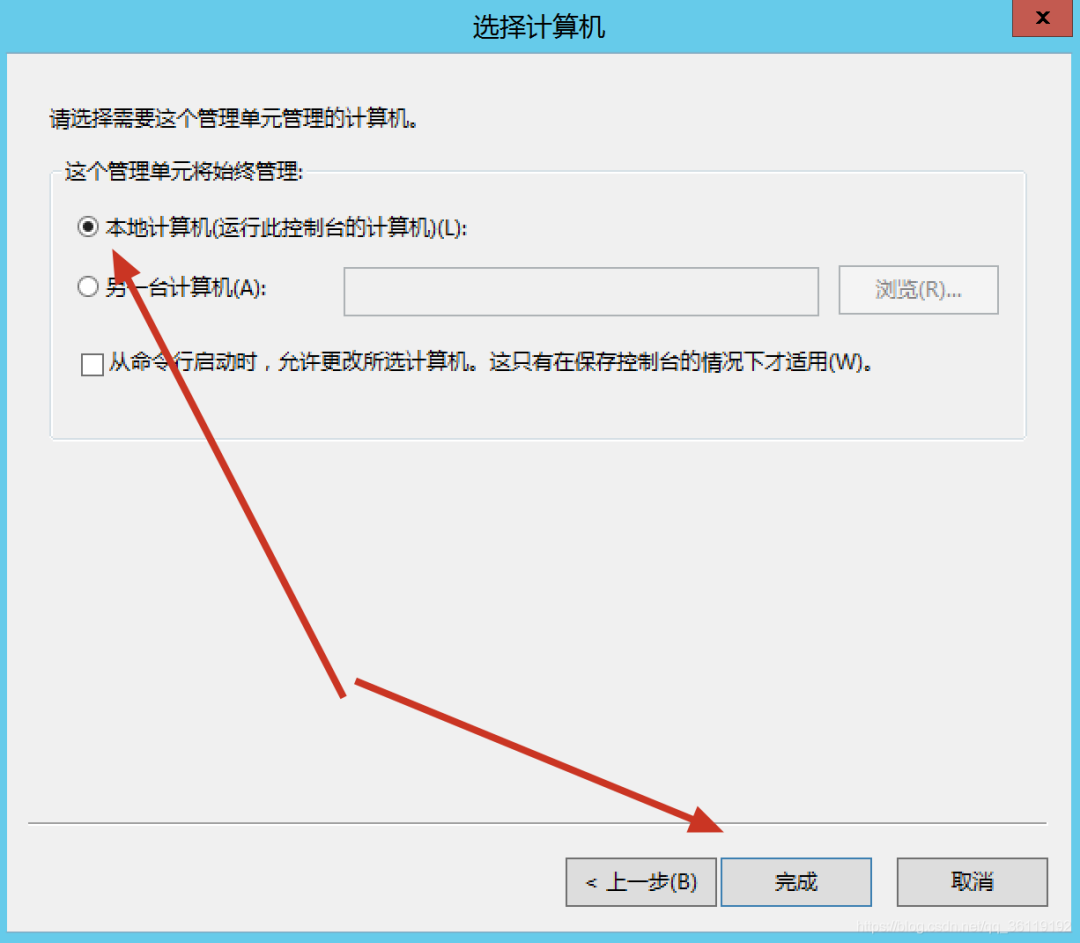

添加或删除管理单元

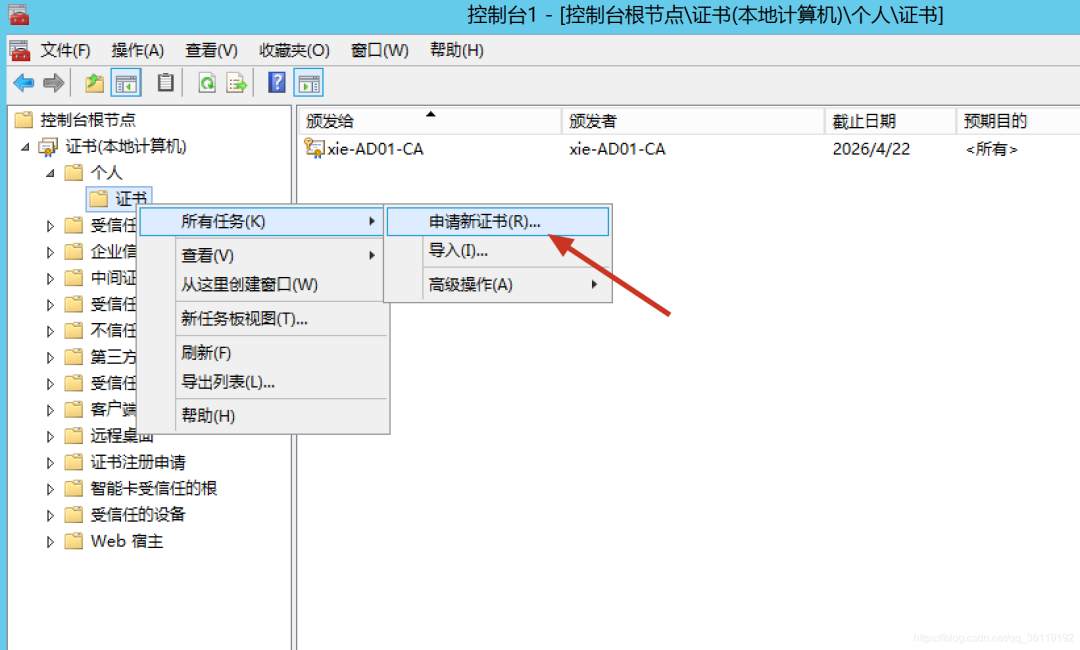

申请新证书

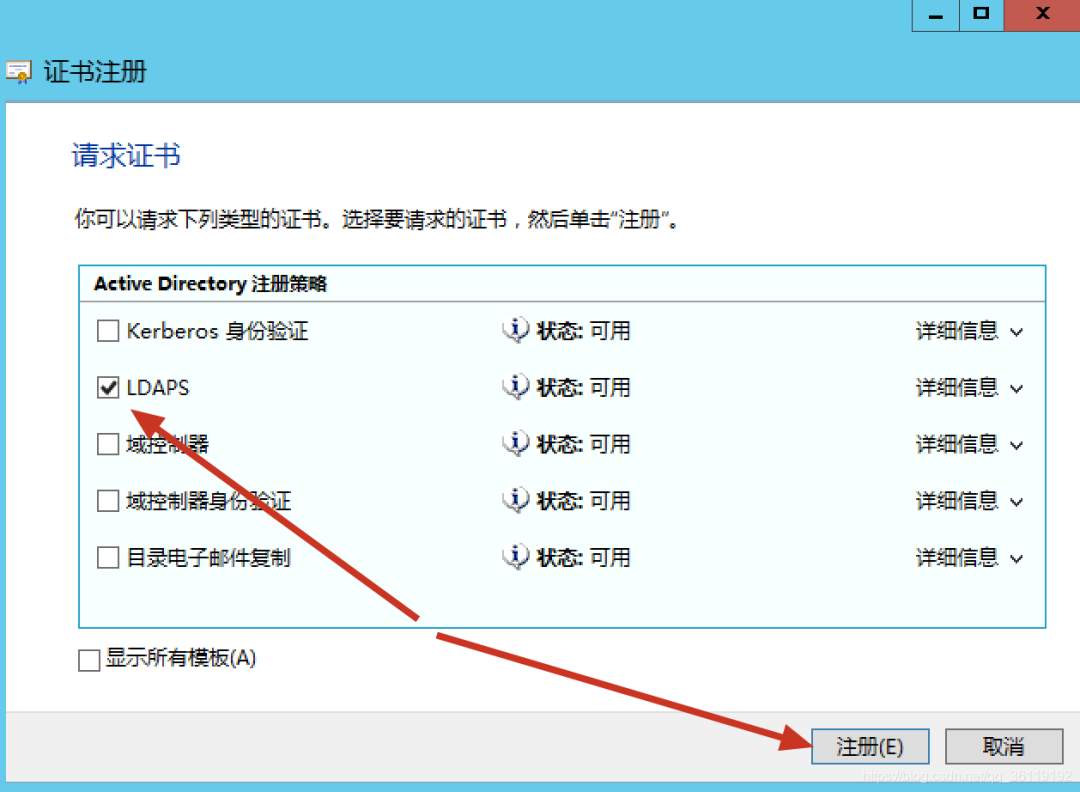

然后一直下一步,到了下面选择之前创建的 LDAPS

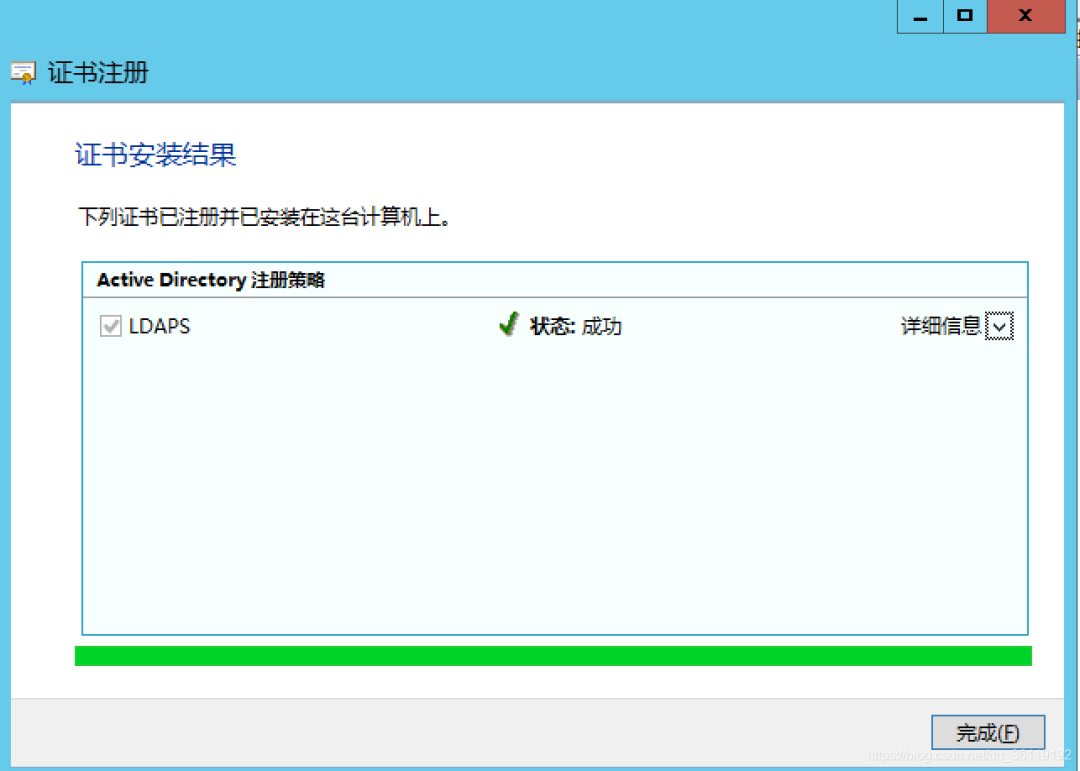

然后等待注册完成即可!

至此,已经完成了 LDAPS 的配置了。

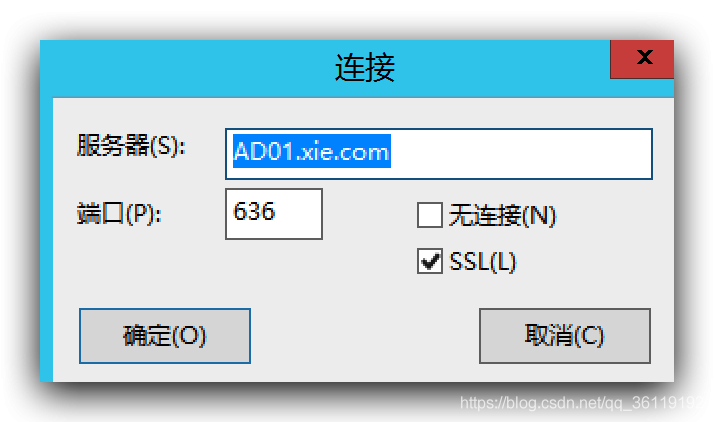

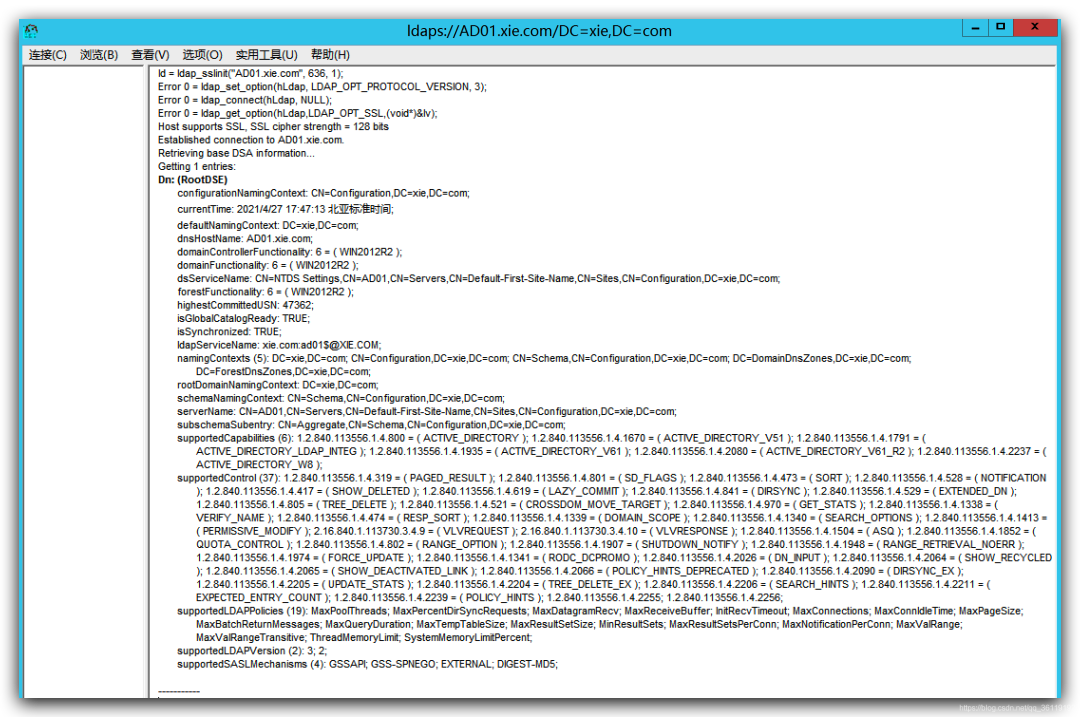

(1)接下来就可以使用 ldp.exe 来验证,如下:

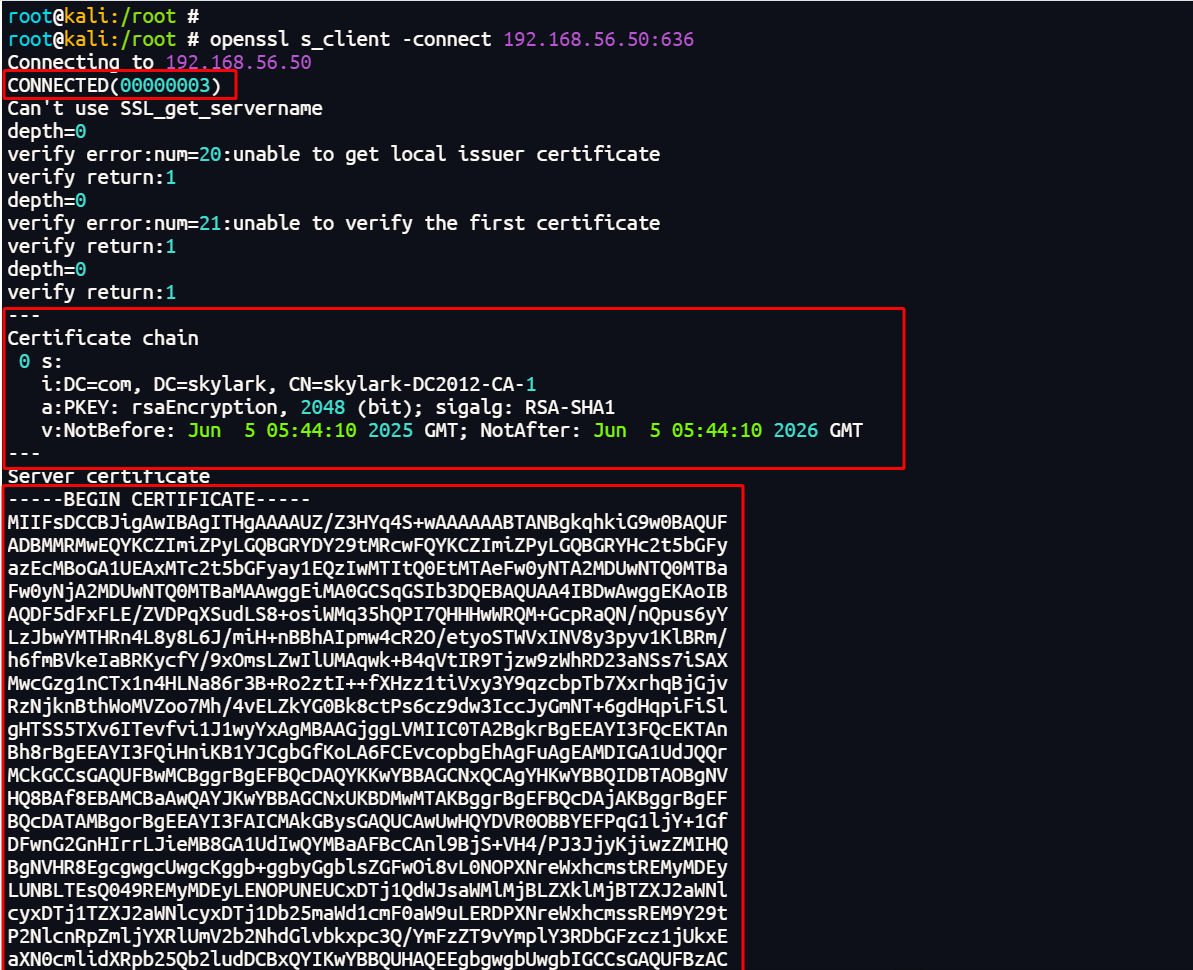

(2)或是通过 openssl 命令去验证 openssl s_client -connect 192.168.56.50:636 ,如下:

本文参与 腾讯云自媒体同步曝光计划,分享自微信公众号。

原始发表:2021-06-15,如有侵权请联系 cloudcommunity@tencent.com 删除